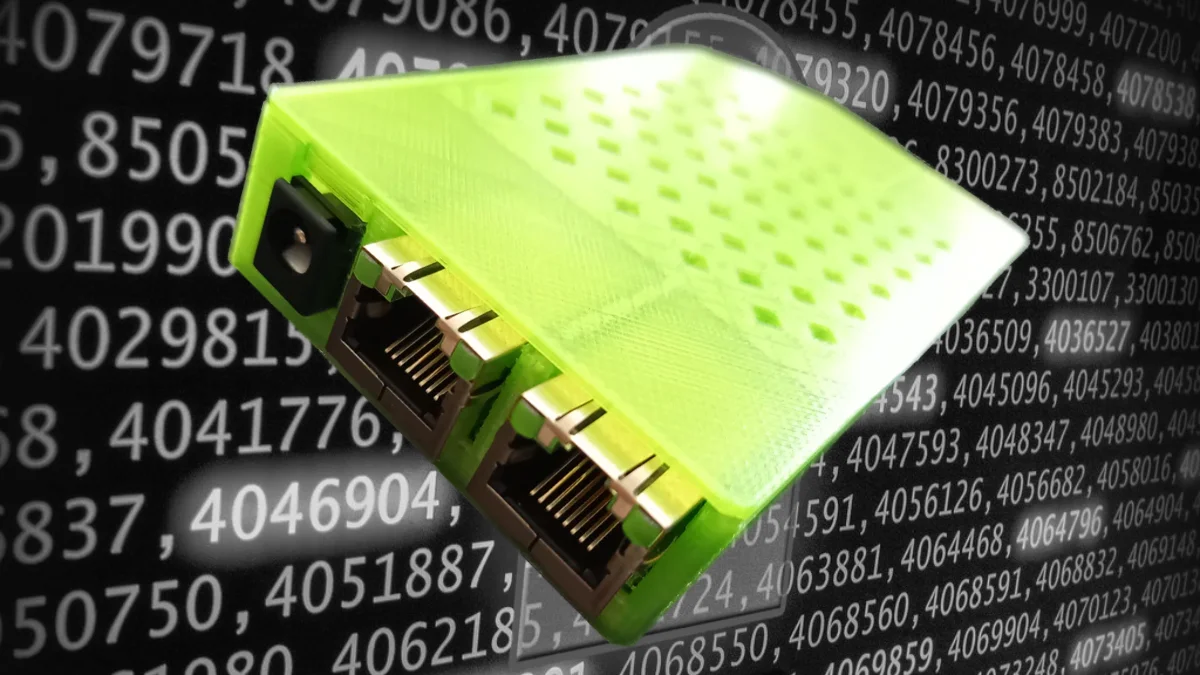

La sécurité informatique des entreprises est de nouveau mise à mal avec l’arrivée d’un outil redoutable sur le marché : le Basilisk. Pour seulement 600 euros, ce gadget permet de contourner les contrôles d’accès réseau (NAC) et d’infiltrer discrètement les systèmes d’information. Prêts à découvrir cette menace invisible qui plane sur vos réseaux ?

Un outil de piratage à portée de main

Le Basilisk est un outil conçu à l’origine pour les tests d’intrusion sur les réseaux Ethernet. Mais ce qui inquiète les experts en cybersécurité, c’est sa capacité à contourner les NAC, ces dispositifs qui empêchent les utilisateurs non autorisés d’accéder à un réseau. Pour quelques centaines d’euros, les pirates peuvent désormais se procurer ce joujou technologique et l’utiliser pour des fins malveillantes.

Les fonctionnalités du Basilisk qui vous feront frémir

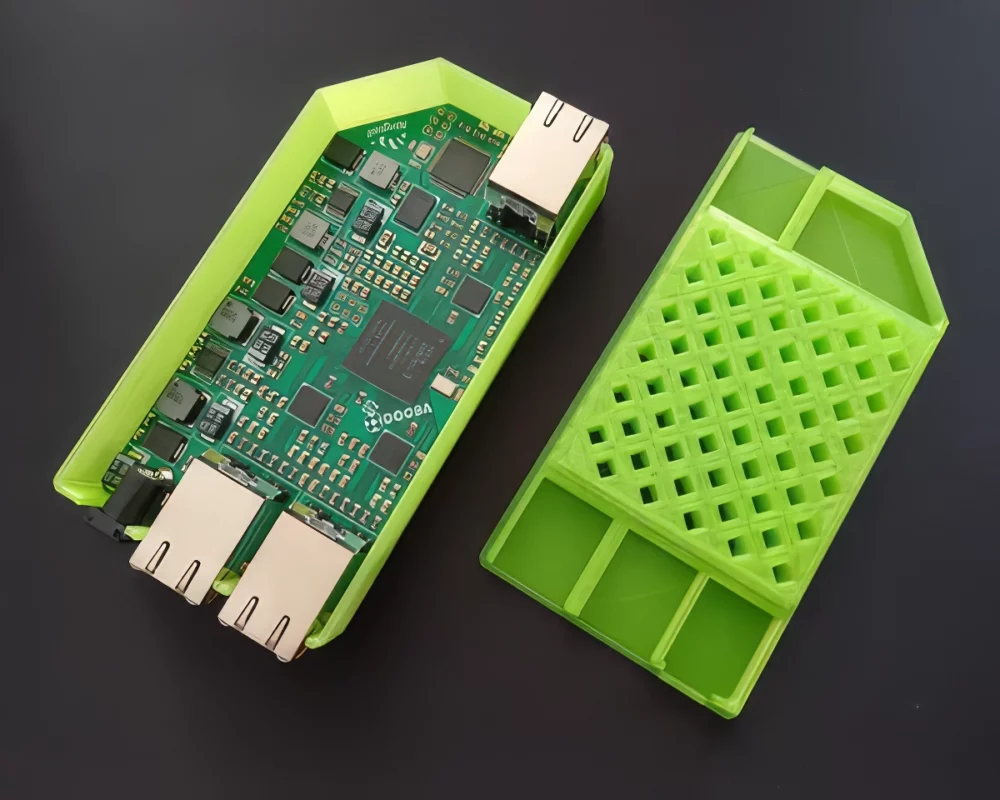

Le Basilisk n’est pas un simple gadget. Voici ses principales caractéristiques :

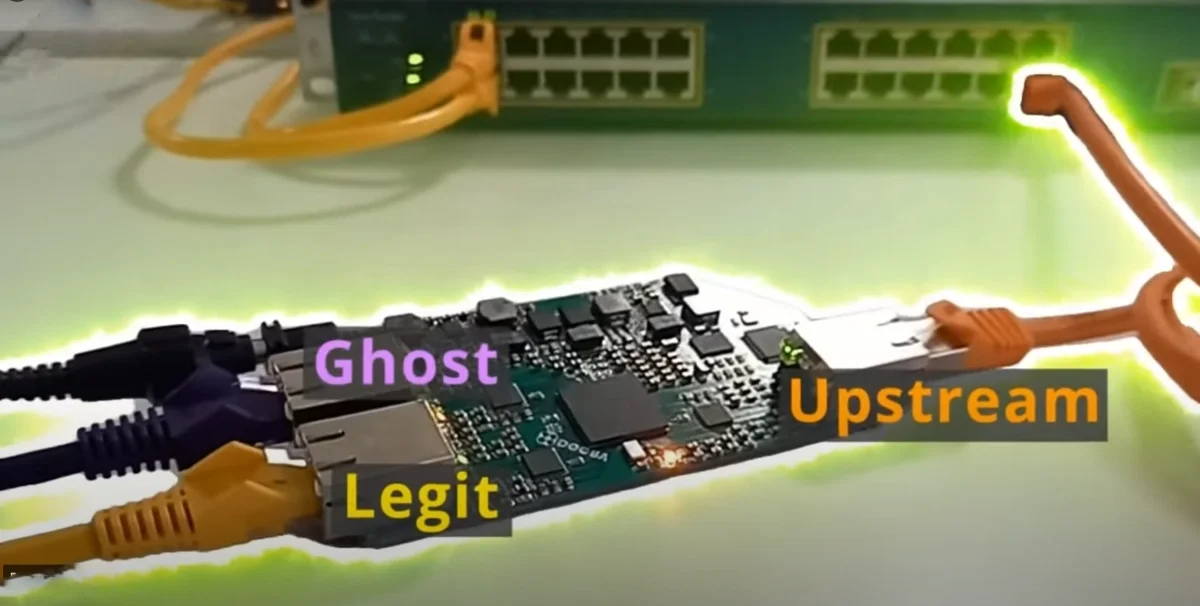

- Ghosting : Fusion transparente du trafic Ethernet de deux appareils, rendant la détection quasiment impossible.

- Connexion instantanée : Utilisation sans configuration préalable.

- Mise en mémoire tampon : 32 ko de tampon par port pour minimiser la perte de paquets.

- Fonctionnement en temps réel : Débit Ethernet 10/100 sans latence.

David Legeay, cofondateur d’ORSEC Technologies, explique : « Le Basilisk dissimule le trafic malveillant dans les communications légitimes, rendant la détection par les équipes SOC extrêmement difficile. »

Pourquoi ce gadget est-il si dangereux ?

Les entreprises sont exposées à plusieurs risques majeurs avec l’utilisation du Basilisk :

- Contournement automatique des listes blanches NAC ou MAC.

- Évitement des mécanismes de détection grâce à la modification en temps réel des paquets.

- Infiltration silencieuse dans les réseaux avec un débit maximum.

En somme, le Basilisk permet de pénétrer un réseau sans laisser de traces, un cauchemar pour les responsables de la sécurité informatique.

Les caractéristiques principales du Basilisk

| Caractéristiques | Détails |

|---|---|

| Ghosting | Fusion transparente du trafic Ethernet de deux appareils |

| Connexion instantanée | Utilisation sans configuration préalable |

| Mise en mémoire tampon | 32 ko de tampon par port |

| Fonctionnement en temps réel | Débit Ethernet 10/100 sans latence |

Un avertissement pour toutes les entreprises

Le Basilisk est vendu “en l’état”, sans garantie expresse ou implicite. Son utilisation n’est pas illégale, mais elle peut facilement être détournée à des fins malveillantes. Protégez vos réseaux ! Soyez vigilants face à cette nouvelle menace technologique. David Legeay le rappelle : « Restez vigilants et protégez vos réseaux contre ces nouvelles menaces technologiques. »

En conclusion, la cybersécurité est plus que jamais une priorité. Ne sous-estimez jamais les risques d’intrusion et investissez dans des solutions robustes pour sécuriser vos infrastructures. Le Basilisk n’est que la pointe de l’iceberg dans l’univers des menaces numériques.